Embora o WhatsApp seja uma maneira segura de enviar mensagens para outras pessoas, sua conta do WhatsApp pode ser facilmente invadida sem o seu conhecimento. Principalmente, os hackers usam métodos de hacking social para se apossar de suas contas do WhatsApp, o que engana você para que lhes dê acesso. Mas existem algumas medidas que você pode tomar para evitar isso.

Vamos descobrir como você pode proteger sua conta do WhatsApp contra hackers.

Como proteger o WhatsApp de hackers?

Não existe um método único ou único à prova de falhas para proteger sua conta do WhatsApp. A melhor medida é ser consciente e cuidadoso com sua privacidade, para não acabar compartilhando seus dados pessoais. Aqui estão as etapas mais eficazes que você tomaria para proteger seu WhatsApp de hackers por qualquer meio.

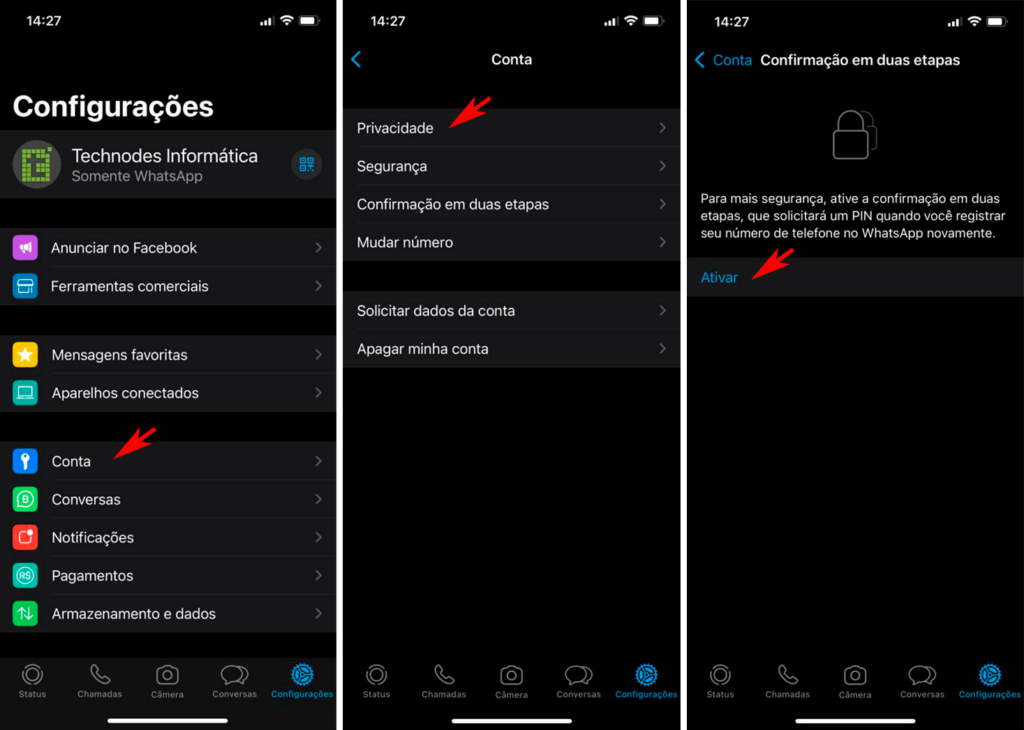

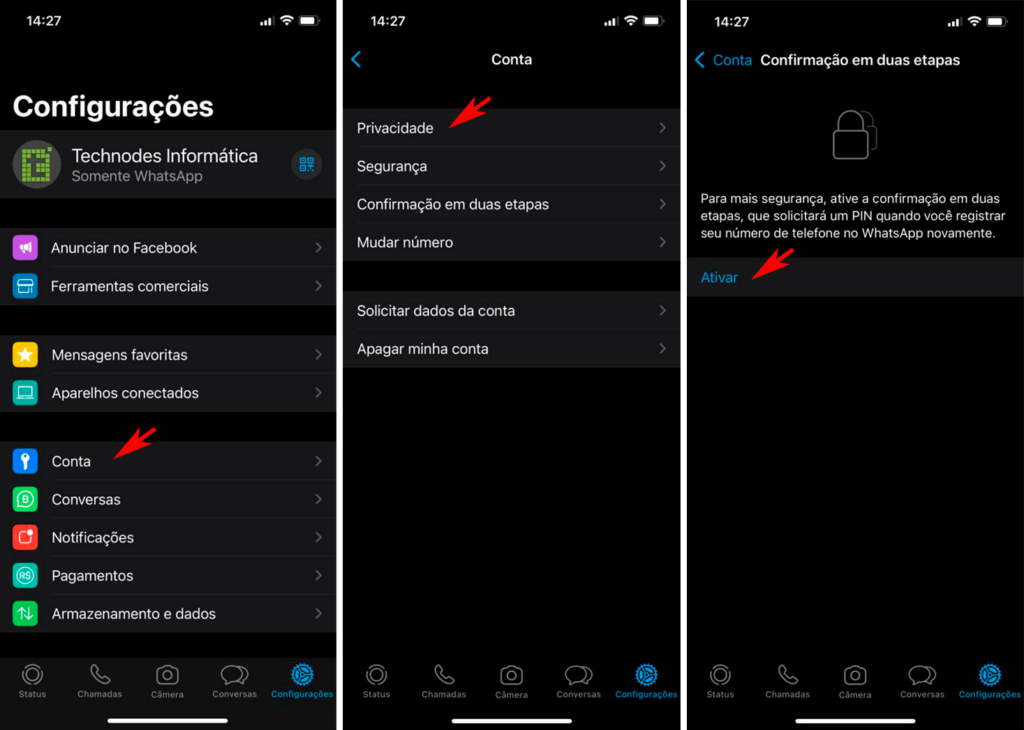

1. Ativar a confirmação em duas etapas

Você deve ter ouvido muito esse termo nos dias de hoje. A verificação em duas etapas, também conhecida como autenticação de dois fatores ou 2FA, é a chave primária para proteger qualquer conta online. Se ainda não o fez, certifique-se de proteger sua conta do Google e o ID Apple com a verificação em duas etapas. Agora, vamos descobrir como habilitar a verificação em duas etapas na conta do WhatsApp.

1. Abra o WhatsApp e toque em Configurações.

2. Selecione a opção Conta.

3. Toque na opção “Confirmação em duas etapas” e selecione “Ativar” na próxima tela.

4. Forneça um PIN de seis dígitos e lembre-se dele.

5. Adicione um endereço de e-mail para redefinir o PIN, caso necessário(opcional).

6. Confirme o endereço de e-mail e toque em Salvar ou OK.

Recomendamos que você adicione um endereço de e-mail para que você possa redefinir a confirmação em duas etapas e manter sua conta segura.

Se você não adicionar um endereço de e-mail e esquecer seu PIN, precisará aguardar 7 dias para poder redefinir seu PIN. Como não verificamos o endereço de e-mail para confirmar que ele está correto, certifique-se de que você digitou o endereço de e-mail correto e de que é possível acessá-lo.

Desativar a confirmação em duas etapas

Abra o WhatsApp e toque em Configurações.

Toque em Configurações > Conta > Confirmação em duas etapas >Desativar > Desativar.

Mudar seu PIN da confirmação em duas etapas

Abra o WhatsApp e toque em Configurações.

Toque em Conta > Confirmação em duas etapas > Mudar PIN.

Adicionar um endereço de e-mail

Abra o WhatsApp e toque em Configurações.

Toque em Conta > Confirmação em duas etapas > Adicionar endereço de e-mail.

Mudar um endereço de e-mail

Abra o WhatsApp e toque em Configurações.

Toque em Conta > Confirmação em duas etapas > Mudar endereço de e-mail.

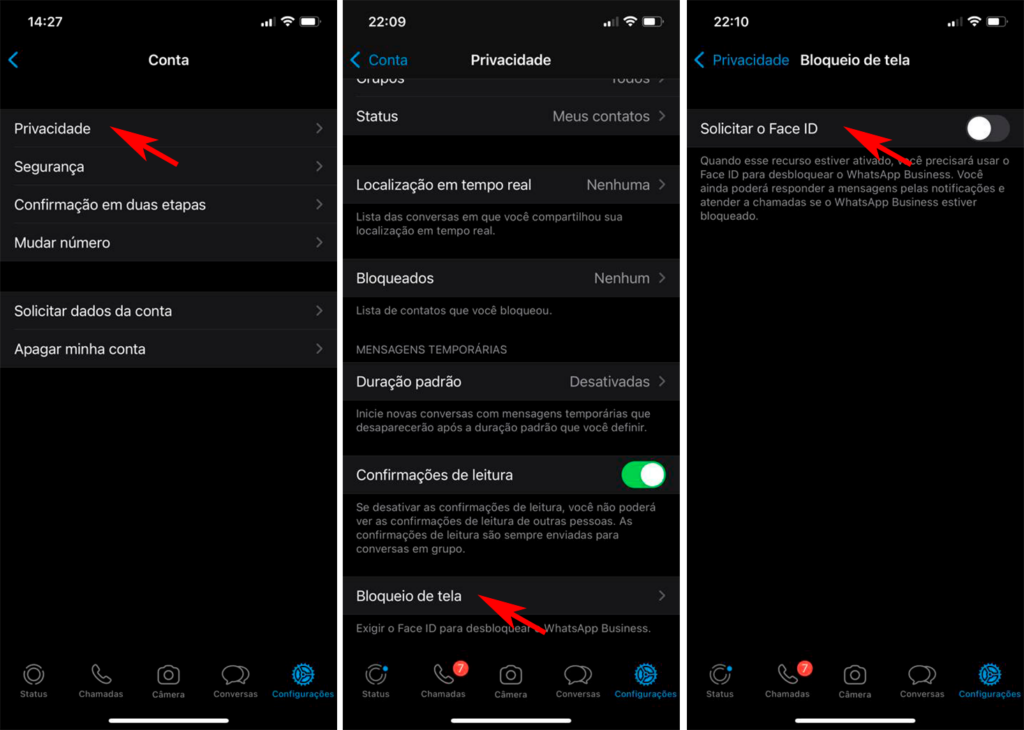

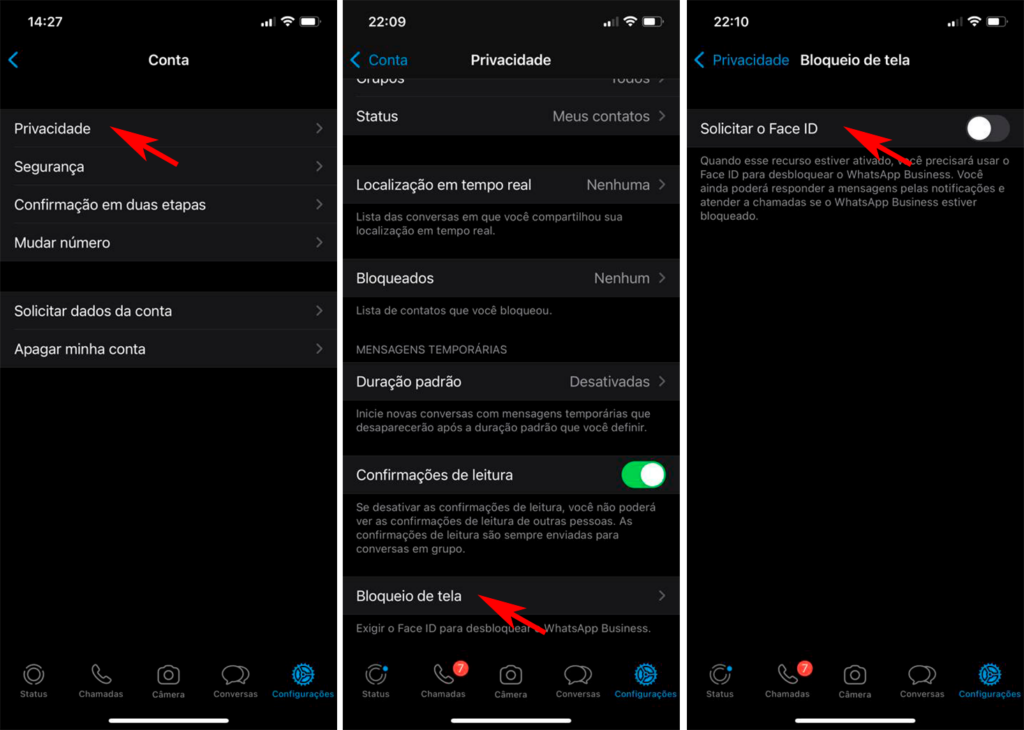

2. Configurar bloqueio de tela para WhatsApp

Se você tem o hábito de deixar seu telefone desbloqueado na mesa de trabalho ou em algum lugar, é provável que outras pessoas possam verificar facilmente seu WhatsApp sem o seu conhecimento. Um bloqueio de tela para o WhatsApp impedirá isso solicitando a senha ou o PIN de bloqueio de tela.

Você pode ativar o bloqueio de tela e desbloquear o WhatsApp usando seu Face ID ou Touch ID/impressão digital. Para ativar o bloqueio de tela do WhatsApp usando Face ID ou Touch ID no seu iPhone ou Android.

1. Abra o WhatsApp e vá para Configurações.

2. Selecione Configurações de privacidade.

3. Toque no “Bloqueio de tela” na parte inferior.

4. Ative “Exigir Touch ID/Face ID” na próxima tela.

5. Em seguida, autentique seu Face ID ou Touch ID para bloquear o WhatsApp com sua senha de bloqueio de tela.

Você também pode escolher no WhatsApp quando bloquear o aplicativo ao fechar ou minimizar o aplicativo. Escolher “Imediatamente” solicitará a verificação do Face ID ou Touch ID toda vez que você abrir o WhatsApp. Este é de longe um método muito bom para proteger seus bate-papos do WhatsApp de outras pessoas. Se você não for conveniente o suficiente com o método de bloqueio de tela do WhatsApp, poderá escolher qualquer outro método de bloqueio de aplicativo para Android ou bloqueio de aplicativo para iPhone.

3. Verifique se há login não autorizado no WhatsApp Web

Se alguém acessar seu telefone sem o seu conhecimento, ele poderá invadir facilmente seu WhatsApp conectando-se ao WhatsApp Web em seu PC. Qualquer pessoa pode simplesmente escanear um código QR usando seu WhatsApp e obter todos os bate-papos em seu PC. Portanto, é importante garantir que ninguém tenha acesso ao seu WhatsApp via login na Web.

No seu iPhone, abra o WhatsApp e vá para Configurações. Selecione “Aparelhos conectados”.

Procure qualquer computador que esteja ativo ou conectado anteriormente. Se você não reconhecer nenhum deles, selecione o computador na tela. Na próxima tela, toque em “Sair” para remover o acesso ao seu WhatsApp pelo WhatsApp Web. Embora eles já tenham visto seus bate-papos, você pode impedir que eles vejam suas mensagens do WhatsApp novamente.

Você precisa ser cauteloso com a seção WhatsApp Web ou dispositivos vinculados no seu WhatsApp, pois é o gateway mais vulnerável e mais fácil para ver todos os seus bate-papos.

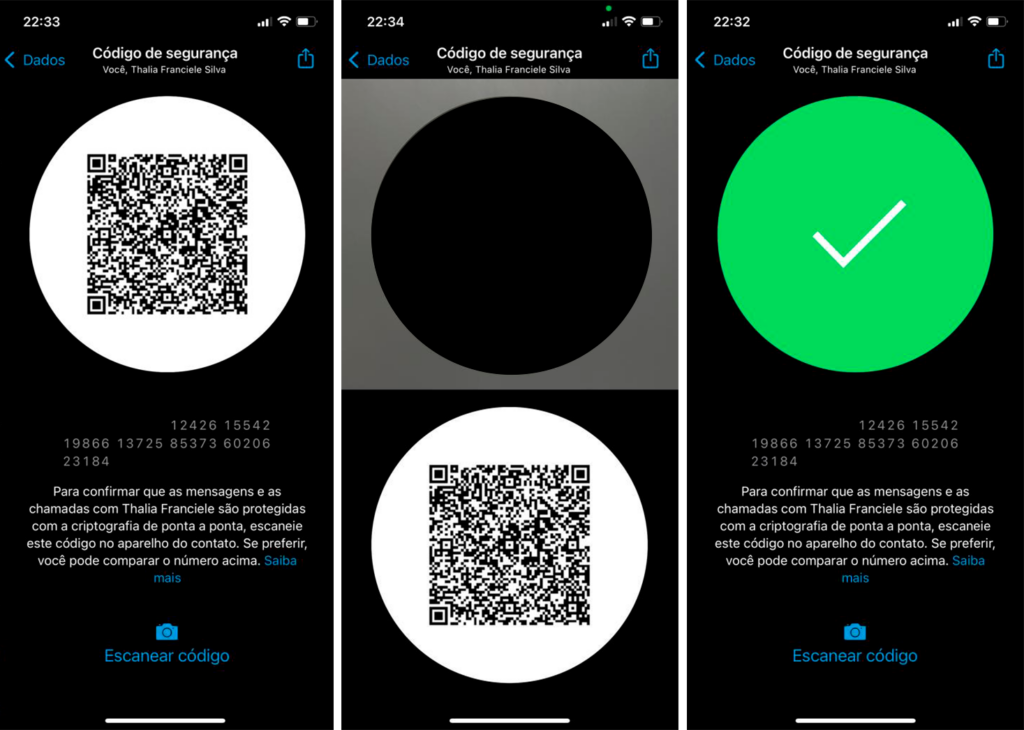

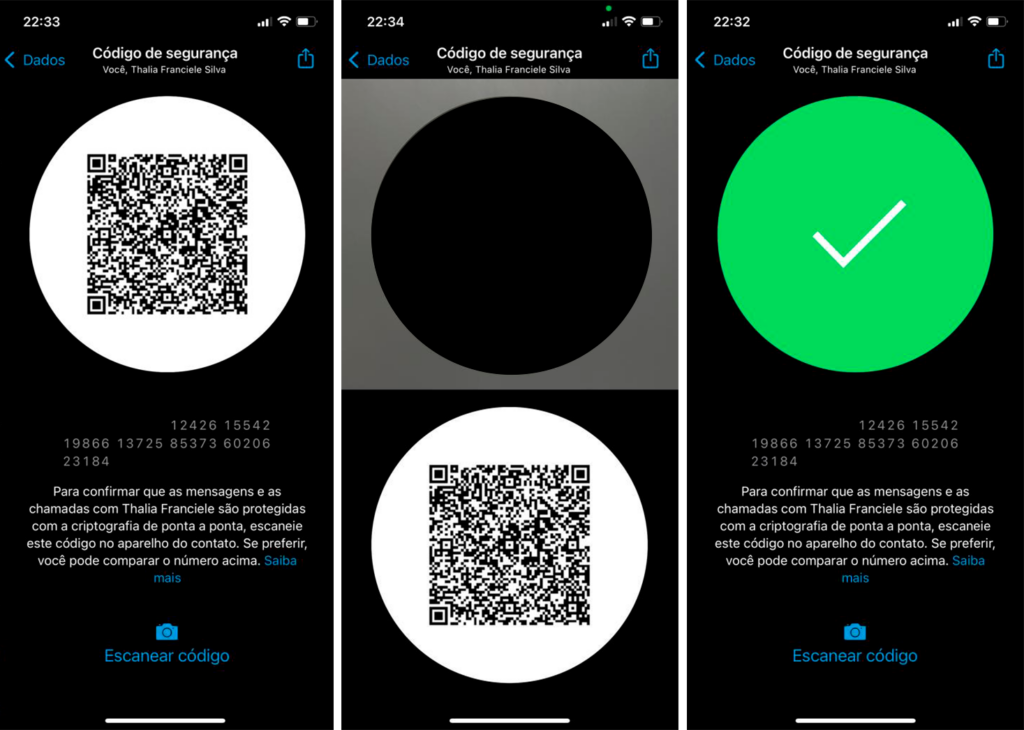

4. Verificar criptografia de ponta a ponta

As conversas do WhatsApp são sempre criptografadas de ponta a ponta. Isso significa que qualquer mensagem ou texto que você enviar ao seu amigo ficará visível apenas para você e seu amigo. A mensagem será criptografada em um código secreto enquanto for enviada pela internet. Ele será descriptografado no telefone da outra pessoa e somente ela poderá ler as mensagens.

É assim que todas as mensagens e chamadas do WhatsApp funcionam. Portanto, não há nada sério para se preocupar em ser monitorado ou vigiado pelo WhatsApp. Mas se você tiver dúvidas sobre um contato, poderá verificar manualmente o código de segurança End to Encryption para ter certeza de que está realmente enviando mensagens para seu amigo e ninguém mais as está lendo.

Para verificar o código do WhatsApp de alguém, selecione primeiro o bate-papo do contato no WhatsApp no seu telefone. Em seguida, toque no nome do contato na parte superior. Na janela aberta, toque em “Criptografia”.

Lá você verá seu código de segurança com um código QR. Para verificá-lo com o código de segurança do seu amigo, abra a mesma tela do seu bate-papo no WhatsApp da outra pessoa. Toque em “Escanear código” em seu telefone e digitalize o código QR em seu telefone.

Se o código de segurança for verificado, você verá uma marca de seleção na tela. Se acontecer de ser códigos diferentes, significa que suas mensagens não chegaram ao telefone do seu amigo, mas de outra pessoa. Isso pode acontecer quando alguém troca os contatos do seu telefone e você acaba enviando a mensagem errada para a pessoa errada.

Os códigos de segurança de criptografia de ponta a ponta do WhatsApp para bate-papos mudarão quando um de vocês mudar para um novo telefone, desinstalar e reinstalar o WhatsApp ou alterar a conta.

5. Desative a conta do WhatsApp se seu telefone for roubado

E se o seu telefone for roubado? Se você tivesse um telefone Android, é provável que a pessoa que roubou seu telefone pudesse desbloqueá-lo com algumas técnicas. Seus dados podem ser comprometidos, assim como seus bate-papos do WhatsApp. A melhor abordagem para evitar isso é desativar seu WhatsApp no momento em que for roubado.

Se você está se perguntando como pode desativar sua conta do WhatsApp remotamente, existe uma solução perfeita. Basta fazer login no seu WhatsApp em um novo dispositivo. Isso desativará e desconectará o WhatsApp do seu telefone roubado.

Se o seu cartão SIM estiver no dispositivo roubado, certifique-se de obter uma duplicata da sua operadora para que você possa entrar no seu WhatsApp no novo dispositivo o mais rápido possível.

6. Denunciar bate-papos suspeitos

Você está recebendo mensagens intimidantes e textos estranhos de números desconhecidos? Muitas pessoas recebem regularmente essas mensagens indesejadas de números suspeitos, o que geralmente leva a hackers sociais e perda de privacidade. Para evitar isso, o WhatsApp permite que você denuncie qualquer número obscuro.

Para denunciar um bate-papo no WhatsApp, acesse o bate-papo e selecione o nome ou número do contato na parte superior.

Role para baixo na tela que se aproxima e toque em “Denunciar contato”.

Você pode optar por simplesmente denunciá-lo ou bloqueá-lo junto com o relatório. Sempre recomendamos bloquear esses números incomuns para que você possa ter um pouco de paz de espírito mais tarde.

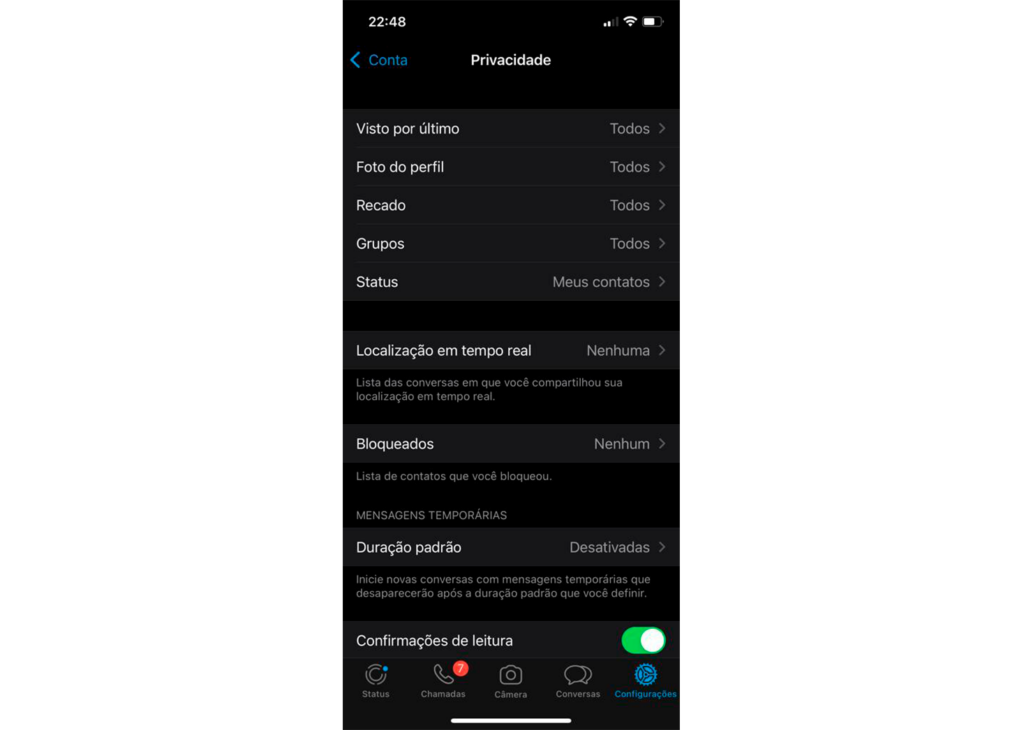

7. Seja extremamente cuidadoso com as configurações de privacidade

O WhatsApp tem algumas opções de privacidade que permitem escolher quem pode ver suas informações no WhatsApp. Isso inclui a visibilidade da foto do seu perfil, sobre, status e muito mais.

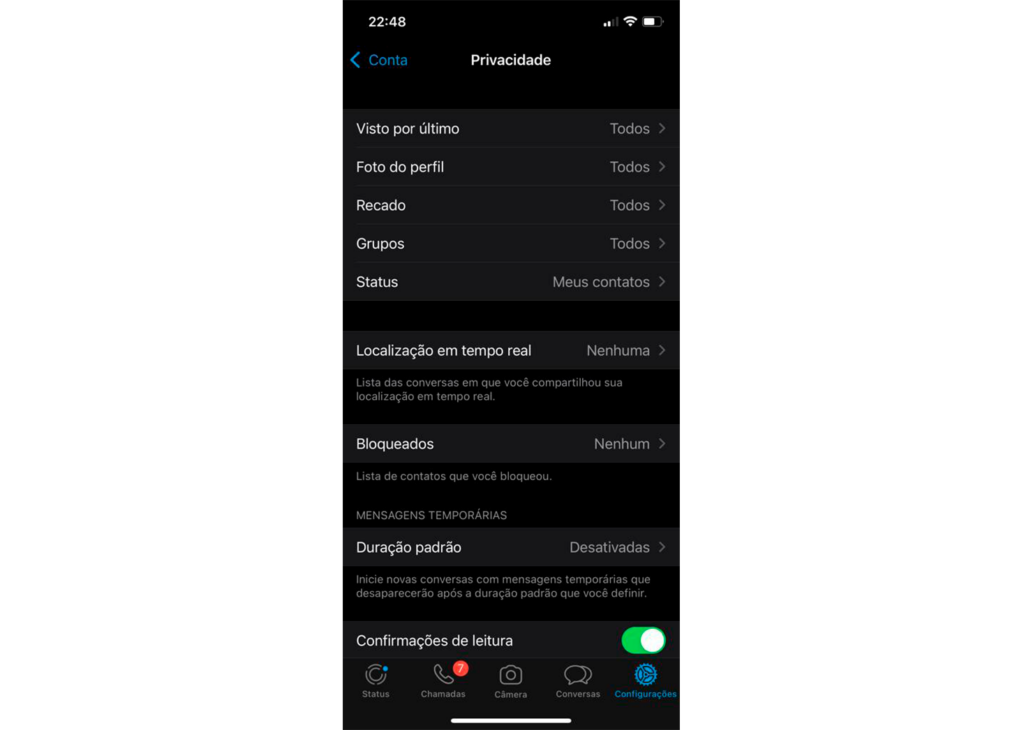

Você pode ajustar seus recursos de privacidade do WhatsApp indo para Configurações do WhatsApp > Privacidade.

Você pode então selecionar qualquer uma das opções de privacidade para sua conta do WhatsApp. Cabe a você se deseja mostrar suas informações publicamente ou não. A maioria dessas opções de privacidade não se aplica às contas do WhatsApp Business, pois sua identidade não pode ser ocultada de outros usuários do WhatsApp.

8. Controle quem pode adicionar você a grupos

Existe essa opção no WhatsApp que permite bloquear todos os outros de adicionar você a um grupo. Normalmente, isso é desativado por padrão para que qualquer pessoa possa adicioná-lo a um grupo do WhatsApp. Isso pode ser perigoso, pois eles podem tentar fazer você clicar em alguns links de phishing.

Você pode evitar que outras pessoas o adicionem ao grupo do WhatsApp ativando esse recurso de privacidade. Para fazer o mesmo, vá para Configurações do WhatsApp> Conta. Na tela de configurações do WhatsApp, toque em Privacidade. Toque em “Grupos”. A opção padrão seria “Todos” na próxima tela. Você terá que mudar para “Contatos” ou “Ninguém” a partir daqui.

Depois de definir “Ninguém” para a permissão de adição do grupo do WhatsApp, ninguém mais poderá adicioná-lo a um grupo sem sua permissão. Se um contato tentar adicionar você a um grupo, ele será forçado a enviar um convite primeiro. Em seguida, cabe a você aceitá-lo ou excluí-lo.

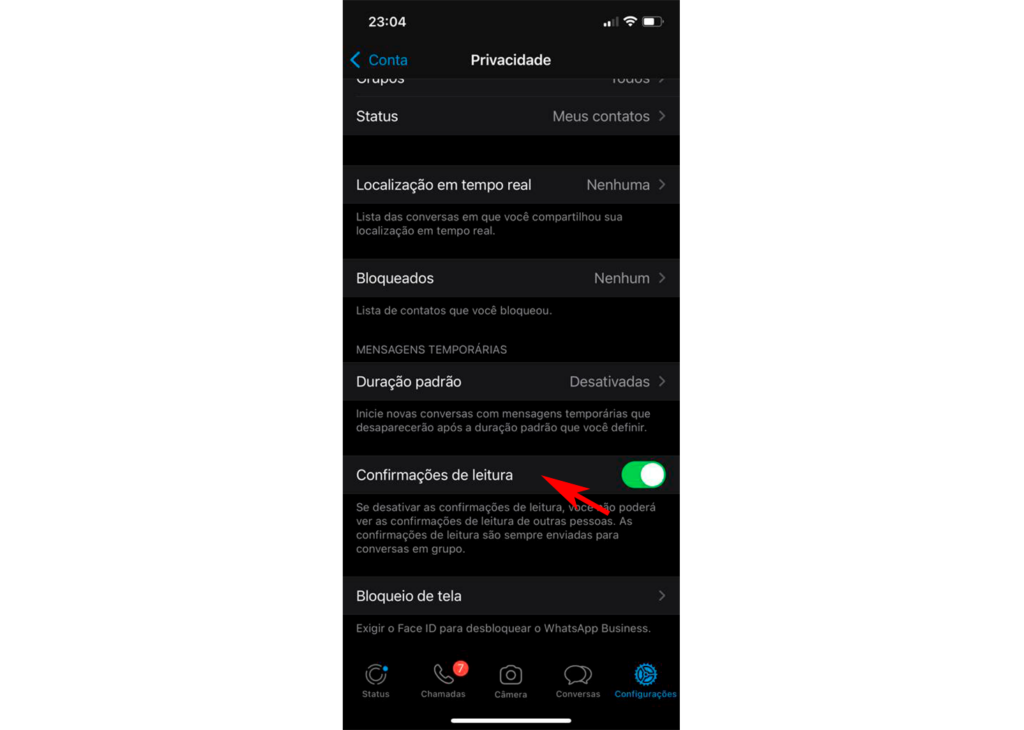

9. Ocultar visto por último de outros

Se alguém continuar enviando mensagens sobre algo que você não gosta, você pode simplesmente evitá-lo. Mas se você ler as mensagens uma vez, eles terão um “visto azul” no seu bate-papo do WhatsApp e saberão que você já leu. Para evitar esses bate-papos, você pode simplesmente desativar esse “visto azul” do WhatsApp para que eles não saibam se você leu ou ignorou as mensagens.

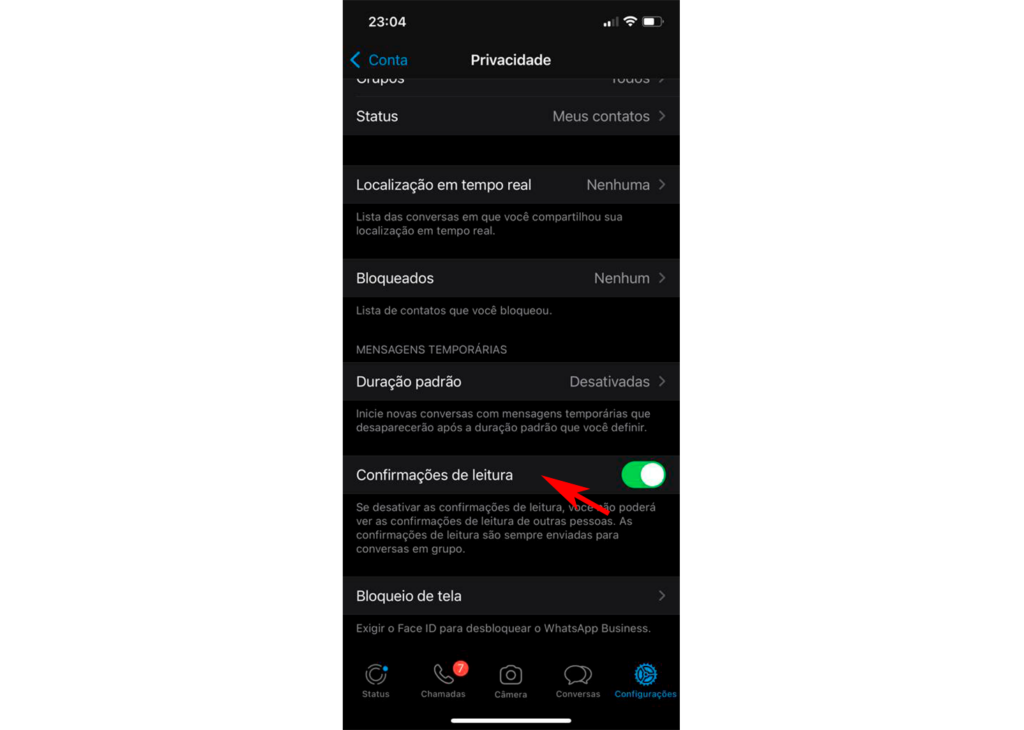

Para ocultar o visto por último do bate-papo do WhatsApp de outras pessoas, vá para Configurações do WhatsApp > Conta. Vá para a opção Privacidade. Desative a opção “Recibos de leitura”.

Quando os recibos de leitura do WhatsApp estão desativados, outras pessoas não poderão descobrir se você leu uma mensagem ou não. Mas há um problema, você também será impedido de ver se outras pessoas leram sua mensagem. É uma ponte de mão dupla, mas vale o cenário.

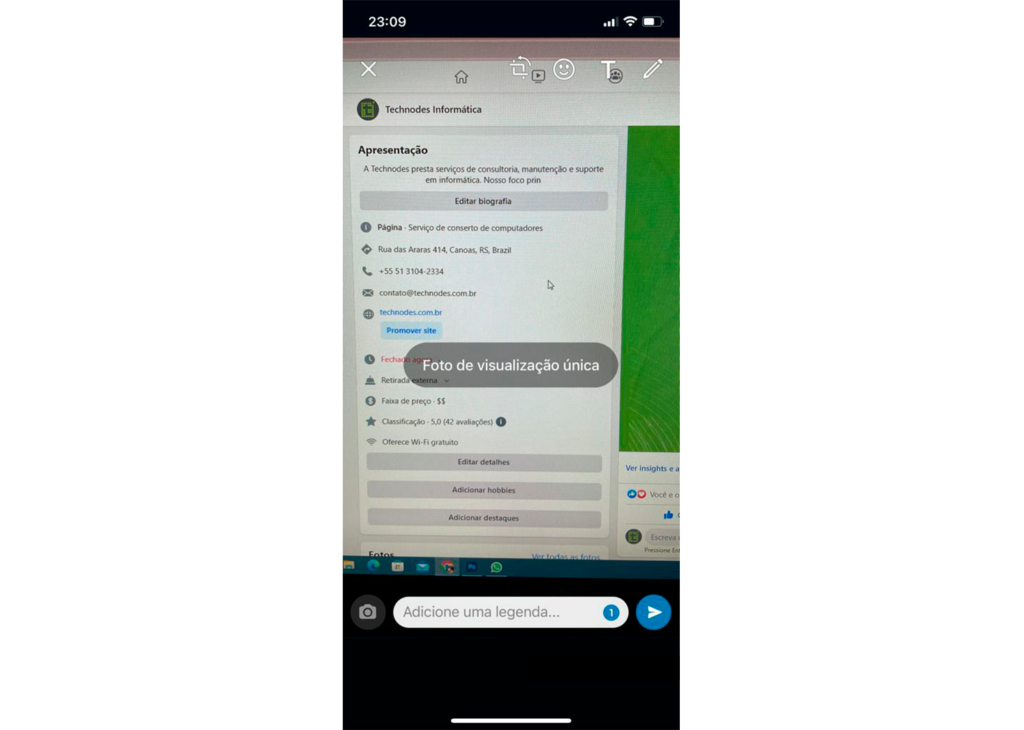

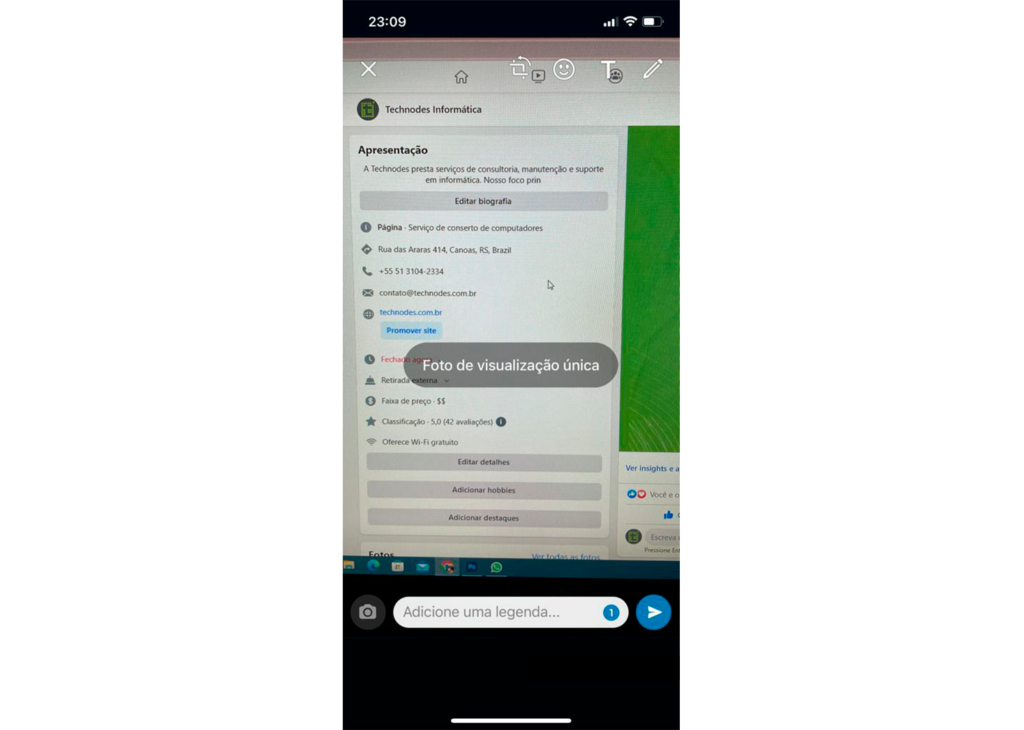

10. Envie fotos de visualização única no WhatsApp

Você está tentando enviar um arquivo de mídia para alguém, mas não quer que ele o salve? Agora você pode enviar fotos visualização única para seus contatos. Qualquer foto ou vídeo se autodestruirá assim que for visualizado.

Enviar fotos de visualização única no WhatsApp é fácil. Você só precisa escolher uma foto ou vídeo do rolo da câmera, como de costume. Antes de enviar, procure um ícone circular com “1” dentro dele na tela de visualização da imagem. Toque nele para ativar o modo de visualização única para a foto.

Agora você pode enviar a foto e ela será enviada como uma foto que desaparecerá para o chat. Você pode saber quando eles visualizarem a imagem e não permitirão vê-la depois. Embora, o destinatário ainda possa capturar as fotos que desaparecem e não há como impedir ou informar o remetente sobre isso.

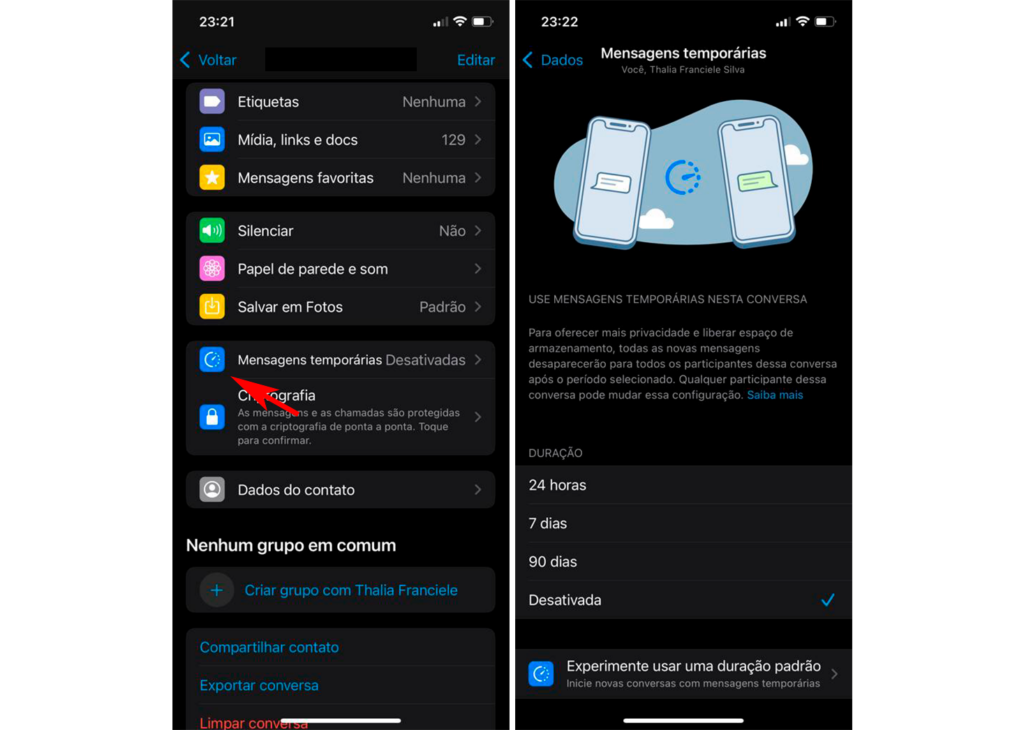

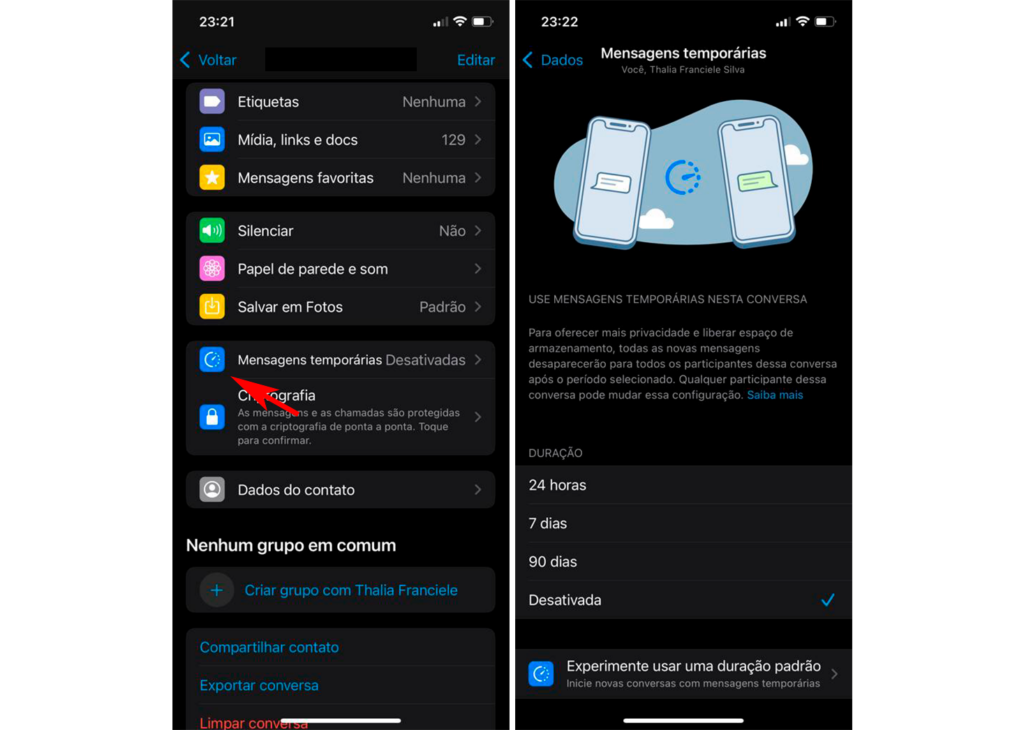

11. Enviar mensagens do WhatsApp que desaparecem

Assim como você pode enviar fotos que desaparecem instantaneamente, também há uma opção de mensagens que desaparecem. Ao contrário das fotos, as mensagens que desaparecem não desaparecem imediatamente quando a outra pessoa as vê. Funciona excluindo as mensagens com mais de 24h, 7 e 90 dias de todos os dispositivos.

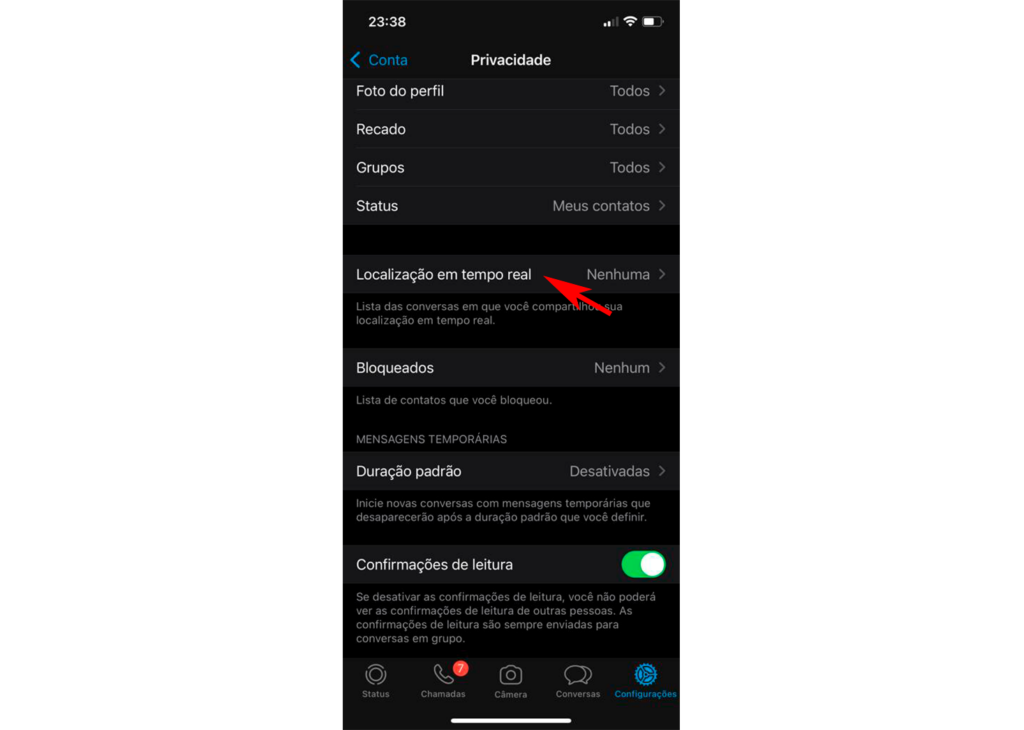

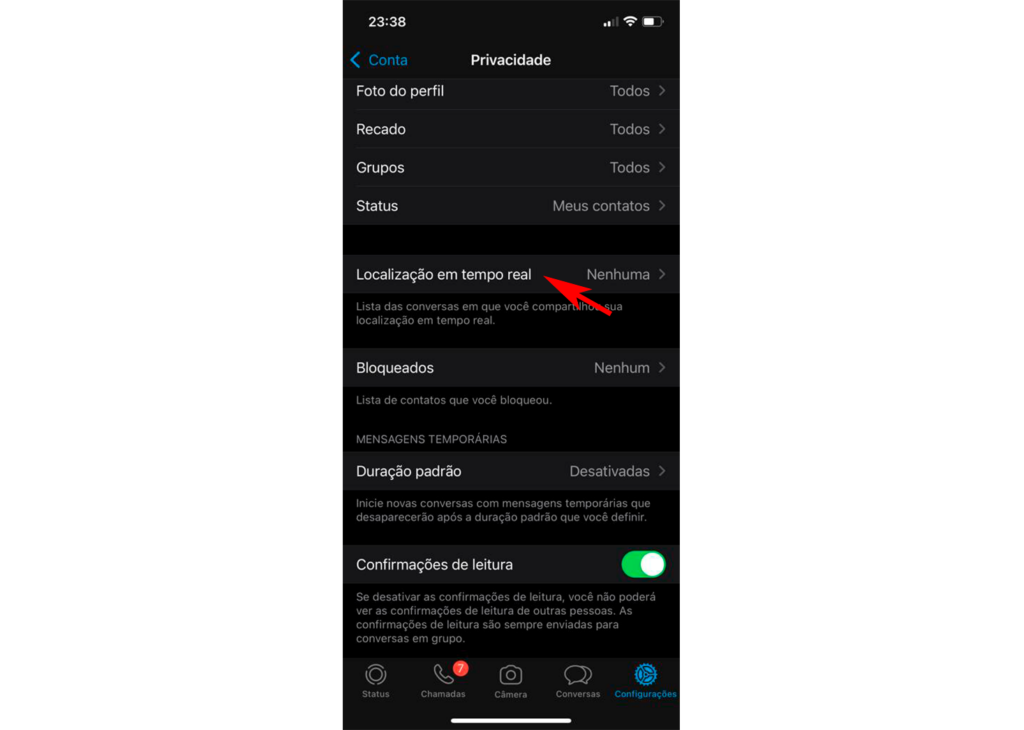

12. Verifique se há localização em tempo real ativo

Alguém que tenha acesso ao seu telefone pode ativar a localização em tempo real com seu número. Você pode até se surpreender com o que é isso. Bem, o WhatsApp tem um recurso de localização ao vivo que permite compartilhar seus detalhes de localização em tempo real com um contato. Isso acaba sendo uma boa ferramenta de espionagem para alguém que conhece sua senha de bloqueio do telefone. Eles podem simplesmente compartilhar a localização ao vivo do seu WhatsApp para o número deles, para que possam acompanhar seus movimentos o tempo todo.

Se você acidentalmente compartilhou sua localização ao vivo ou alguém o enganou, você pode verificar se sua localização está sendo rastreada por alguém pelo WhatsApp.

Para isso, abra o WhatsApp, vá para Configurações. Selecione Conta e vá para Privacidade. Na próxima tela, toque em Localização em tempo real.

Se você vir algum contato lá, significa que agora eles podem observar seus movimentos. Basta tocar em “Parar de compartilhar” para impedir que eles vejam sua localização ao vivo pelo WhatsApp.

13. Não clique em links suspeitos

Tudo o que você vê no WhatsApp não precisa ser verdade e às vezes volta como algo perigoso. Os hackers podem tentar roubar seu WhatsApp ou outras informações pessoais por meio de links maliciosos. Se você receber links encaminhados em um grupo ou links diretos de um número estranho, não os abra a menos que tenha certeza de sua credibilidade.

Esses links de phishing geralmente vêm como ofertas de algumas marcas à vista de todos. Mas no fundo, eles o levarão a uma cópia do seu site favorito, onde tentarão coletar suas informações de login enganando você. Portanto, nunca tente abrir links suspeitos, a menos que tenha certeza sobre eles.

14. Não compartilhe OTP com ninguém

OTPs ou One Time Passcodes são a principal maneira de verificar seu número de telefone em toda a Internet. Isso também se aplica quando você cria ou faz login no WhatsApp. Se alguém quiser “hackear” sua conta do WhatsApp, eles simplesmente tentarão com seu número de telefone e enganarão você para que forneça seu OTP.

Uma coisa que toda empresa continua dizendo, mas a maioria das pessoas não ouve é “Não compartilhe OTPs”. Muitos cairão em ligações de criminosos, onde solicitam o código OTP recebido no telefone da vítima. Se você compartilhar seu OTP para alguém, definitivamente está comprometendo sua conta do WhatsApp.

Além disso, se o “hacker” entrar na sua conta do WhatsApp usando o OTP que você forneceu, seu telefone será desconectado imediatamente. Você não quer imaginar a situação em que a pessoa que obteve seu código de verificação do WhatsApp coloca esse código em outro dispositivo.

Será quase impossível recuperar sua conta do WhatsApp novamente. Portanto, antes que outra pessoa pegue sua conta do WhatsApp e ative a configuração em duas etapas, você deve fazer isso sozinho e proteger sua conta do WhatsApp. E lembre-se, ninguém legítimo pedirá um código recebido no seu número de celular.

15. Certifique-se de que ninguém está espionando seu telefone

Mesmo que você tome todas as medidas acima para proteger seu WhatsApp contra hackers, não há sentido em que seu telefone não seja seguro. Se o seu smartphone estiver comprometido com qualquer ferramenta de espionagem, a pessoa por trás ainda poderá ver todos os seus bate-papos, chamadas e até gravações de chamadas.

Descobrir as ferramentas de espionagem em seu telefone pode não ser fácil. Descobrimos alguns dos métodos eficazes à nossa maneira e os explicamos em um guia para descobrir se seu telefone está sendo espionado ou monitorado. A privacidade não deve ser um mito e todos nós temos alguma parte a fazer para manter a nossa. Os métodos acima ajudarão você a descobrir o quão bem você pode proteger seu WhatsApp contra hackers.

Você também pode baixar alguma ferramenta de monitoração do sistema. A abundância de ferramentas de monitoramento de sistema pode dar-lhe uma temperatura de leitura para fora, como o programa gratuito do Windows HWMonitor, que exibe a temperatura da CPU, cada um dos núcleos do computador, placa de vídeo, discos rígidos, juntamente com os valores mínimos e máximos de cada temperatura . Infelizmente, você precisa ter certeza de que o seu hardware é suportado porque o programa só pode ler certos sensores.

Você também pode baixar alguma ferramenta de monitoração do sistema. A abundância de ferramentas de monitoramento de sistema pode dar-lhe uma temperatura de leitura para fora, como o programa gratuito do Windows HWMonitor, que exibe a temperatura da CPU, cada um dos núcleos do computador, placa de vídeo, discos rígidos, juntamente com os valores mínimos e máximos de cada temperatura . Infelizmente, você precisa ter certeza de que o seu hardware é suportado porque o programa só pode ler certos sensores.

Também é importante verificar a localização física do seu computador. Se você tiver dispositivos nas proximidades que estão soprando ar quente para o consumo do computador, isso não é bom. O ideal é que o fluxo de ar, onde os fãs estão devem ser constante e adequada, com espaço para o computador para respirar.

Também é importante verificar a localização física do seu computador. Se você tiver dispositivos nas proximidades que estão soprando ar quente para o consumo do computador, isso não é bom. O ideal é que o fluxo de ar, onde os fãs estão devem ser constante e adequada, com espaço para o computador para respirar.